EvilCrow-Dispositivo de pirateo de radiofrecuencia RF V2, transceptor Evil Crow RF V2, herramienta para entusiastas de la seguridad ciber - AliExpress

WhatsApp, el pirata informático de seguridad, la herramienta de pirateo de mensajes de texto, WhatsApp., logo, teléfonos móviles, dispositivo electronico png | PNGWing

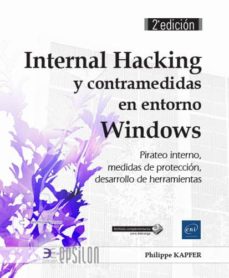

INTERNAL HACKING Y CONTRAMEDIDAS EN ENTORNO WINDOWS: PIRATEO INTERNO, MEDIDAS DE PROTECCION, DESARROLLO DE HERRAMIENTAS (2ª ED.) | PHILIPPE KAPFER | Casa del Libro México

Pirateo Legal: Aprende a usar las herramientas más potentes para compartir archivos en internet (SIN COLECCION) : AA.VV.: Amazon.es: Libros

Pirateo Legal: Aprende a usar las herramientas más potentes para compartir archivos en internet (SIN COLECCION) : AA.VV.: Amazon.es: Libros

Empresa israelí vende herramienta para piratear Windows, según Microsoft y Citizen Lab | Radio-Canada.ca

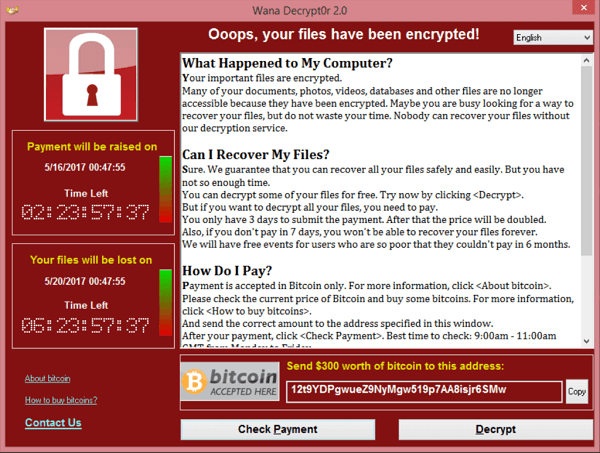

El Periódico de México | Noticias de México | Internet | Symantec atribuye 40 ataques cibernéticos a herramientas de pirateo vinculadas a la CIA

Fondo Piratería Robo Icono Piratear Herramientas Secreto Foto E Imagen Para Descarga Gratuita - Pngtree

Internal Hacking y contramedidas en entorno Windows Pirateo interno, medidas de protección, desarrollo de herramientas (2º edición) : : 9782409012969 : Blackwell's

![Archivo STL gratuito Lootbox Raise Buckle [Kamen Rider Geats] - Una herramienta de pirateo del conductor del deseo・Objeto para descargar e imprimir en 3D・Cults Archivo STL gratuito Lootbox Raise Buckle [Kamen Rider Geats] - Una herramienta de pirateo del conductor del deseo・Objeto para descargar e imprimir en 3D・Cults](https://files.cults3d.com/uploaders/21565858/illustration-file/b224625f-745e-47d4-b7c5-f1aee2750b31/ezgif.com-gif-maker-7.gif)

Archivo STL gratuito Lootbox Raise Buckle [Kamen Rider Geats] - Una herramienta de pirateo del conductor del deseo・Objeto para descargar e imprimir en 3D・Cults

Peligro. Cartel De Correo Corrupto Con Una Bomba Dentro De Un Sobre. Ciberataques Por Correo Electrónico. Herramientas De Pirateo. Stock de ilustración - Ilustración de corte, corrupto: 213204998